Google нашла способ использовать уязвимость Rowhammer в памяти DDR4 — раньше считалось, что это невозможно

Открытая семь лет назад уязвимость оперативной памяти которая, как считалось, была исправлена с выпуском DDR4, снова актуальна. На этой неделе Google сообщила, что обнаружила новую технику Half-Double, которую можно эксплуатировать для атак на DDR4 с целью использования уязвимости Rowhammer.

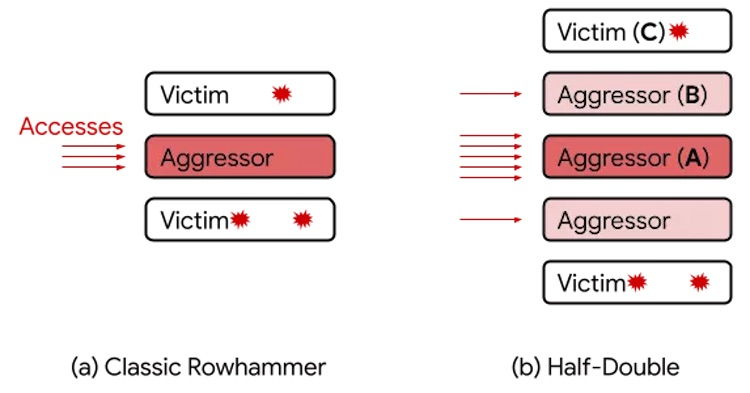

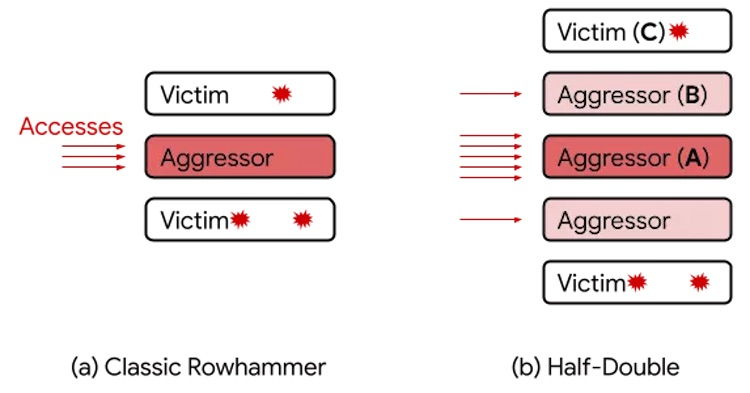

Rowhammer была обнаружена в 2014 году, когда исследователи безопасности обнаружили, что можно манипулировать данными, хранящимися в памяти DDR3, многократно обращаясь к одной строчке ячеек памяти, чтобы вызвать смену битов в соседних строках. Производители памяти закрыли уязвимость с помощью TRR, но в марте 2020 года стало известно, что эту защиту можно обойти.

Ранее предполагалось, что атаки Rowhammer способны воздействовать только на ряды памяти, смежные с обрабатываемой строкой, однако Google сообщила, что это не так, и представила Half-Double. Поисковый гигант заявляет, что, в отличие от TRRespass, который использует слепые зоны защиты, зависящей от производителя, Half-Double является внутренним свойством основной кремниевой подложки. Это означает, что дальность действия уязвимости гораздо больше, и она охватывает не только смежные ряды ячеек памяти.

Google заявила, что работает с отраслевой группой JEDEC, занимающейся открытыми стандартами для полупроводниковой промышленности, над действенным методом исправления уязвимости Rowhammer.

По материалам: 3dnews.ru